BTC/EUR-2.22%

BTC/EUR-2.22% ETH/EUR-3.26%

ETH/EUR-3.26% LTC/EUR-2.4%

LTC/EUR-2.4% ADA/EUR-3.2%

ADA/EUR-3.2% SOL/EUR-3.14%

SOL/EUR-3.14% XRP/EUR-2.16%

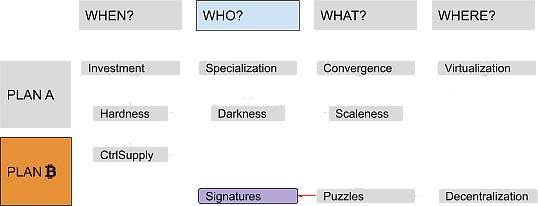

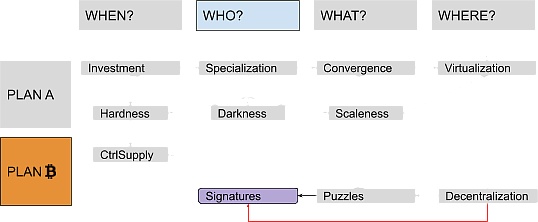

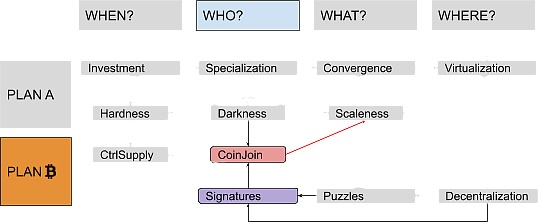

XRP/EUR-2.16%En este artículo, exploraremos el concepto de dinero basado en la idea de usar rompecabezas digitales como una forma de reproducir la escasez, y la importancia de dotar a las monedas digitales de cierta dureza en función de los mecanismos de control de suministro. La propiedad se prueba a través de firmas y scripts y una técnica llamada CoinJoin.

Demostrar propiedad: Firma

Nuestro programa de financiación nos permite centrarnos en el tema de las personas y la cuestión de "quién" por segunda vez.

Usted establece los términos para emitir nuevos satélites, pero ¿qué hay de transferirlos? ¿Quién tiene derecho a cambiar los datos en el balance general compartido y transferir la propiedad?

Si hay una autoridad central responsable de redistribuir sat, haga lo que indique el propietario actual (por ejemplo, el método clásico de nombre de usuario y contraseña se puede usar para iniciar sesión en el sistema, como lo hizo en su anterior experimento de e-gold), punto único vulnerable de fracaso Aquí viene de nuevo: ¿Por qué molestarse en pasar del oro físico a la "escasez digital" basada en PoW?

Por otro lado, si todos los usuarios tuvieran el mismo derecho a reasignar la propiedad, su sistema no funcionaría en absoluto: se alentaría a todos a seguir asignándose los sat de otras personas. Necesita algún tipo de protocolo de definición autorizado consistente que todos puedan verificar de forma independiente.

La solución es una técnica de encriptación llamada firma digital. Así es como funciona: primero, Alice elige un número aleatorio, llamado clave privada, que mantiene en absoluto secreto. Luego pasó ese número a través de una función matemática especial que era fácil de aplicar en una dirección pero casi imposible de invertir. El resultado es otro número llamado clave pública, que Alice no mantiene en secreto en absoluto, sino que se asegura de que Bob lo sepa. Finalmente, pasa la clave privada y el mensaje a través de una segunda función, que nuevamente es muy difícil de revertir, lo que da como resultado un gran número llamado firma. Bob puede aplicar la tercera y última función matemática al mensaje, la firma y la clave pública de Alice, lo que permite una verificación positiva o negativa. Si el resultado es positivo, puede estar seguro de que Alice autorizó el mensaje (autenticación), que no podrá negar esa autorización más adelante (no repudio) y que el mensaje no fue alterado en tránsito (integridad).

En cierto modo, es similar a una firma manuscrita (de ahí el nombre), algunas muestras públicas pueden ser fácilmente verificadas por todos, pero difíciles de reproducir sin el dueño de la "mano derecha". O un sello de cera, que es fácil de comparar para todos con el sello oficial, etc., pero es difícil de reproducir sin el modelo de cera correcto.

Por lo tanto, puede cambiar el protocolo para que partes de la prueba de trabajo se puedan reutilizar de forma independiente a través de firmas digitales. El primer modelo que implementa es simple: cada usuario genera de forma independiente una clave privada y crea una cuenta pública, etiquetada con la clave pública correspondiente. Cuando un usuario desea transferir la propiedad, crea un mensaje que incluye su cuenta, la cuenta receptora y la cantidad de sat que desea transferir. Luego firman digitalmente y transmiten el mensaje, que todos pueden verificar.

El juego Metaverse P2E Hydraverse completó $ 1,7 millones en financiamiento, Ash WSB y otros participaron en la inversión: noticias del 7 de marzo, Metaverse P2E PVP juego de lucha de dragones Hydraverse completó $ 1,7 millones en rondas iniciales y rondas de financiamiento de capital privado, Ash WSB, Everse Capital, Exnetwork Capital, x21 Capital, Roseon Finance, BrotherHood Ventures, BinStarter, An Phat Capital, SGN Capital, Kiwi Group, Avalon Wealth Club, Alpha Crypto Capital, EnjinStarter, Dutch Crypto Investors, AVStar Capital, Diversity Ventures, MarsDAO, Alpha Moon Capital, MG Ventures, VB Ventures, SixK Starter, SafeLaunch, Babylons, Polrare, DareNFT, NFTb, Hybrid Research, GoldenShovel, Glock Ventures, IBC, Astronaut, CCK Ventures, Skyman Ventures, Almora Capital, Onetap Studio participaron en la inversión. [2022/3/7 13:42:46]

Curiosamente, muchos desarrolladores famosos (pero posiblemente con seudónimos) utilizan un esquema similar para firmar diferentes versiones de software para que puedan cambiar, mejorar, corregir, actualizar, auditar y revisar libremente el software, y cualquier usuario final del sistema. Dichas firmas se pueden verificar de forma independiente con una red de confianza mínima y fragmentada antes de ejecutar sus respectivas versiones preferidas, sin necesidad de que una autoridad única distribuya el software de forma centralizada. Este proceso permite una verdadera descentralización del código.

Scripts y contratos inteligentes

Sin embargo, no desea limitar las condiciones que cada compañero debe verificar solo a la validez de la firma digital antes de aceptar cualquier cambio en el balance general compartido.

Usted decide que cada mensaje también puede contener una secuencia de comandos: una descripción de las condiciones adicionales que la cuenta (o cuentas) receptoras deben cumplir nuevamente para volver a gastar. Por ejemplo, un remitente puede requerir una combinación de varias claves (encadenadas o separadas) o un tiempo de espera específico para gastar. A partir de estos tipos básicos muy simples (y fácilmente auditables), se pueden construir contratos inteligentes complejos para programar fondos de manera eficiente incluso sin un actor central.

Problemas de durabilidad (y escalabilidad)

A diferencia de un sistema de mensajería cifrada (si Alice envía algunos mensajes a Bob, solo Bob puede leerlos), su esquema no está realmente optimizado para la durabilidad (si Alice envía a Bob a sat, debe revelarse fuera de las noticias de Bob Her, al menos para aquellos que obtendrán el mismo sábado más tarde).

El dinero está circulando. El beneficiario no puede confiar en ninguna transferencia, incluso si la firma es correcta, para verificar que el sat transferido realmente se transfirió a ese pagador en particular, y así sucesivamente, hasta la emisión original basada en PoW. Siempre que haya suficiente sat en circulación, los pares activos pueden aprender sobre una gran cantidad de transacciones pasadas, y las técnicas de análisis forense se pueden usar para correlacionar estadísticamente el volumen, el tiempo, los metadatos y las cuentas, eliminando así el anonimato de muchos usuarios y eliminando su negación sexual.

Esto es problemático: como se discutió en la Parte 2, la durabilidad es una cualidad esencial para el dinero, tanto económica como sociológicamente.

Los contratos inteligentes exacerban este problema, ya que se pueden usar criterios de gasto específicos para identificar implementaciones de software específicas o políticas organizacionales específicas.

Esta falta de durabilidad es más grave que afectar sus experimentos anteriores con oro electrónico. En ese momento, almacena la mayoría de los metadatos de sus transacciones en un servidor central, pero al menos solo usted, y nadie (incluidos muchos de los agentes de Mallory), que tenga acceso a ellos. Además, puede implementar algunas políticas de encriptación particularmente avanzadas para volverse, al menos parcialmente, invisible a lo que realmente sucede entre los usuarios.

También hay un problema de pequeña escala asociado con este diseño: las firmas digitales son muy grandes y para verificar todo, el beneficiario necesita recibir una cadena de transmisión que incluye muchas firmas, lo que puede aumentar el costo de la verificación. Además, los cambios de cuenta son difíciles de verificar en paralelo.

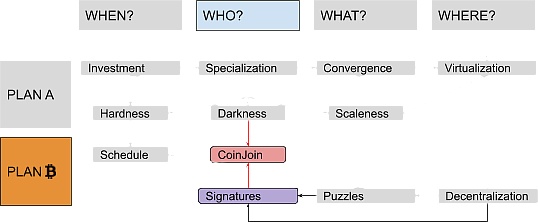

Un nuevo paradigma: "CoinJoin"

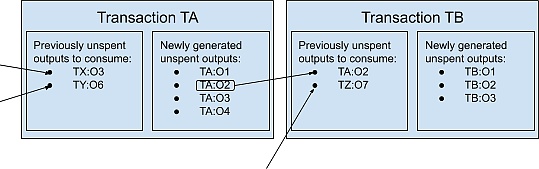

Para aliviar estos problemas, decide cambiar la entidad base de su modelo de una cuenta similar a un banco a una salida de transacción no gastada (UTXO).

En lugar de una instrucción para transferir sat de una cuenta a otra, cada mensaje ahora contiene una lista de UTXO antiguos de transacciones pasadas que se consumieron como ingredientes, y una lista de UTXO nuevos, a medida que el producto se "genera" y está listo para transacciones futuras. .

En lugar de emitir una única clave pública estática como referencia de cuenta común (como un IBAN bancario o una dirección de correo electrónico), Bob debe proporcionar una nueva clave pública única para cada pago que desee recibir. Cuando Alice le paga, firma un mensaje que desbloquea algunos satélites de un UTXO creado previamente y los vuelve a bloquear en un UTXO nuevo.

Al igual que tener efectivo, las facturas gastables no siempre coinciden con las solicitudes de pago, por lo que a menudo se requieren cambios. Por ejemplo, si Alice quiere pagarle a Bob 1000 satélites, pero solo controla unos pocos UTXO que bloquean 700 satélites, firmará un UTXO que consume 700 satélites (desbloqueando un total de 1400 satélites) y genera dos transacciones UTXO nuevas: una asociada con la llave de Bob, pago de bloqueo (1.000 sat), y otro asociado a la llave de Alice, cambio de bloqueo (400 sat).

Suponiendo que las personas no reutilicen las claves para diferentes pagos, el diseño en sí agrega oscuridad. Pero más aún cuando sus usuarios comienzan a darse cuenta de que los UTXO consumidos y generados por una sola transacción no necesariamente se originan en dos entidades.

Alice puede crear un mensaje que consume los UTXO antiguos que ella controla y produce nuevos UTXO (asociados con Bob), luego puede pasar ese mensaje a Carol, quien simplemente puede agregar los UTXO antiguos que desea consumir y los nuevos UTXO que desea crear Nuevos UTXOs para (asociado con Daniel). Finalmente, Alice y Carol firman y transmiten el mensaje compuesto (pagando a Bob y Daniel simultáneamente).

Este uso particular del modelo UTXO se llama "CoinJoin". (Advertencia de activación: en la historia real de Bitcoin, este uso no fue la base para que Satoshi Nakamoto diseñara el modelo UTXO en sí, sino un problema potencial con el diseño descubierto por otros desarrolladores muchos años después del lanzamiento de UTXO). Rompe la vinculación estadística entre los resultados al tiempo que preserva lo que se conoce como atomicidad: las transacciones son completamente válidas o no válidas, por lo que Alice y Carol no tienen que confiar entre sí. (Si uno de ellos intenta cambiar un mensaje parcialmente firmado antes de agregar su propia firma, la firma existente no será válida).

Puede haber cambios en su sistema que en realidad pueden mejorar aún más la situación: un esquema de firma digital diferente que reemplace al que usa ahora, que son firmas lineales. Esto significa: después de tomar dos claves privadas (que no tienen más que dos números), firmar el mismo mensaje para cada mensaje y sumar las firmas resultantes (también conocidas como dos números muy grandes), el resultado es exactamente la suma de las dos claves públicas. que la correspondiente firma correcta está asociada a las dos claves privadas iniciales.

Esto suena complicado, pero la implicación es simple: cuando CoinJoining, Alice y Carol pueden sumar sus respectivas firmas y luego simplemente transmitir la suma, que todos pueden verificar con la suma de su clave pública. Como decíamos, dado que la firma es la parte más pesada de la transacción, la posibilidad de emitir solo una en lugar de múltiples transmisiones ahorrará muchos recursos. Un observador externo eventualmente sospechará que cada transacción es un CoinJoin, ya que muchos usuarios pueden estar buscando ganancias de eficiencia. Esta suposición romperá la mayoría de las heurísticas forenses.

Incluso sin más mejoras, el modelo UTXO ya mejora de alguna manera la escalabilidad: a diferencia de los cambios de estado en el modelo de cuenta, permite que la validación se realice por lotes y en paralelo de manera eficiente.

Hasta ahora, has aprendido:

Puede usar firmas digitales para la descentralización de la propiedad;

Puede usar el sistema de secuencias de comandos para convertir transacciones en contratos inteligentes programables;

Un paradigma más sofisticado llamado CoinJoin puede aumentar aún más la oscuridad y la escala.

Pero ahora que sus usuarios pueden emitir sats y transferirlos de manera totalmente descentralizada, ¿cómo pueden garantizar que se siga una sola cronología, evitando así ataques de doble gasto o intentos de modificar el calendario de inflación?

Esta es una pregunta de reflexión para todos. Espero que este artículo les sea útil. Bienvenidos a discutir con nosotros en el área de comentarios.

Por | Giacomo Zucco

Traductor | God Rewards

Editor a cargo | Xu Weilong

Tags:

En solo medio año, ha habido dos condiciones de mercado extremas en la industria de la cadena de bloques.La primera vez fue la noche del 25 de septiembre de 2019. En 24 horas, Bitcoin cayó más del 20 %.

Hace unos días, el Banco Popular de China emitió las "Especificaciones de seguridad de la tecnología del libro mayor distribuido financiero" (en lo sucesivo.

En el evento del cisne negro de 3.12, la caída repentina condujo a una gran cantidad de liquidaciones y muchos inversores sufrieron grandes pérdidas. En tal mercado.

En este artículo, exploraremos el concepto de dinero basado en la idea de usar rompecabezas digitales como una forma de reproducir la escasez.

2020 Lista de proyectos clave para el desarrollo de la industria blockchain en la provincia de HunanEl 27 de marzo.

El brazo de investigación del intercambio de criptomonedas BitMEX ha descubierto hechos poco conocidos sobre quién financia el desarrollo del software de código abierto detrás de Bitcoin (BTC).

En la historia de BTC, a menudo hay un dicho que dice que si no puedes romper.