BTC/EUR-2.22%

BTC/EUR-2.22% ETH/EUR-3.26%

ETH/EUR-3.26% LTC/EUR-2.4%

LTC/EUR-2.4% ADA/EUR-3.2%

ADA/EUR-3.2% SOL/EUR-3.14%

SOL/EUR-3.14% XRP/EUR-2.16%

XRP/EUR-2.16%A los ojos de muchas personas, lo más destacable de la moneda digital es la descentralización. Por un lado, la descentralización puede proteger la propiedad privada de ser violada, pero también es la mejor herramienta para los delincuentes, como el lavado de dinero. Es posible. Al mismo tiempo, los incidentes de piratería también se ven con frecuencia en el círculo de cifrado.Cada caso de robo de moneda digital hará que muchas personas discutan la seguridad y la supervisión de la industria para promover el progreso de la industria.

El robo de moneda digital es algo relativamente común en el círculo de divisas. Por ejemplo, en la primera mitad de este año, los piratas informáticos robaron múltiples fondos de contratos DEFI, y los piratas informáticos transfirieron los fondos del intercambio kucoin hace unos días. De hecho, desafía a todos los profesionales También recuerda a la industria que la seguridad es muy importante.

El intercambio de kucoin fue robado esta vez. Hasta ahora, la mayoría de las personas aún están más preocupadas acerca de cómo los piratas informáticos pueden lavar los fondos en sus manos. Al observar la historia del robo de varios intercambios de criptomonedas, podemos concluir que el blanqueo de Hacker existente métodos, aquí los repasamos uno por uno.

El servicio de lavado de monedas es el proceso de reunir bitcoins de diferentes fuentes, y luego distribuirlos a diferentes direcciones, y finalmente realizar transferencias complejas y mezclarlas gradualmente.

El servicio de lavado de monedas es un servicio ilegal. En los primeros días, el servicio de lavado de monedas de algunos sitios web era más popular, lo que atrajo la atención de los organismos encargados de hacer cumplir la ley en varios países. Por lo tanto, después de una serie de supervisión y medidas enérgicas, la moneda principal Los sitios web de lavado básicamente han desaparecido. Negocio cerrado, casi hablando ahora, no hay un sitio web confiable de servicio de lavado de dinero.

Por supuesto, esto no significa que los sitios web profesionales de lavado de monedas hayan desaparecido, básicamente están ocultos en la web oscura. Además, hay algunos sitios web ilegales y fraudulentos de lavado de monedas que pescan en aguas turbulentas, lo que hace que la industria del lavado de monedas sea aún más inseguro. Por ejemplo, Babbitt informó una vez Hubo delincuentes que querían lavar moneda digital a través de servicios de lavado de monedas después de defraudar, pero se encontraron con una situación en la que las personas negras se comen a las personas negras. Por lo tanto, la industria es realmente muy caótica en la actualidad, por lo que los piratas informáticos básicamente no lo elegirán.

Por lo tanto, en el caso de que el lavado de monedas no pueda garantizar la seguridad, los piratas informáticos con altas habilidades técnicas pueden lavar monedas manualmente por sí mismos, lo que llevará más tiempo, y algunos incluso se pueden descubrir después de dos o tres años de lavado de monedas. También contrate especialmente a las empresas de procesamiento de datos de blockchain correspondientes, y también se pueden encontrar algunas pistas a través de transacciones en cadena, para rastrear a los delincuentes.

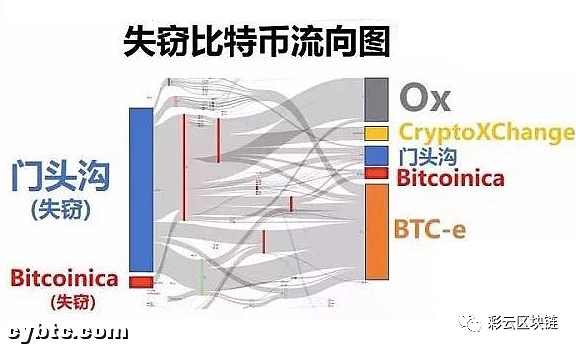

Caso típico: los piratas informáticos de Mentougou lavaron monedas. Por supuesto, el pirata informático Alexander Vinnik tardó mucho tiempo en lavar monedas, pero finalmente fue atrapado en 2017.

Después de que algunos piratas informáticos hayan robado criptomonedas, es posible que no lleven a cabo operaciones complejas de blanqueo, sino que utilicen estas criptomonedas para amenazar aún más el intercambio y hacer que el intercambio pague el rescate. La idea de los piratas informáticos que hacen esto es en realidad muy simple. Por un lado, quiero obtener una suma de fondos rápidamente, por otro lado, quiero reducir mi propio riesgo y, al mismo tiempo, evitar otras pérdidas, como bifurcaciones.

Los intercambios de chantaje son una buena manera para los piratas informáticos, lo que simplifica posibles problemas complejos en el futuro y, al mismo tiempo, evita ser rastreado. El riesgo es mucho menor que el blanqueo, pero también simplifica su propia compresión de ganancias es muy baja. Al mismo tiempo, para el intercambio, en realidad es una forma de pagar una suma de dinero, por lo que en la mayoría de los casos, el intercambio optará por pagar el rescate.

Sin embargo, este método también tiene ciertos riesgos para el intercambio, es decir, si el pirata informático cumple su promesa.Para el pirata informático, dado que puede robar monedas, básicamente no hay confianza en absoluto.Si el pirata informático no cumple su promesa, el el rescate pagado por el intercambio puede Si se los quitan todos nuevamente, entonces esto es equivalente a golpear a un perro con un bollo de carne, y no habrá devolución.

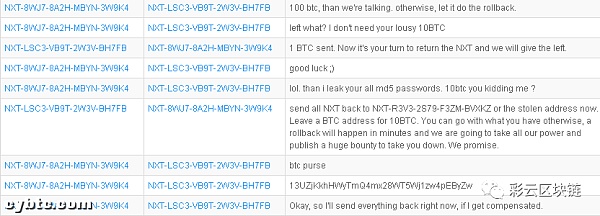

El caso más típico aquí es el robo de la moneda futura de Biter. Durante todo el incidente, Biter negoció con el hacker y perdió la mejor oportunidad. Esto se debe a que Biter no confiaba en el hacker. Incumplió repetidamente su promesa y finalmente solo devolvió una parte. de la moneda del futuro.

Negociaciones entre Hackers y Bitters (Parte)

Si este asunto se pone en el presente, será mucho más fácil de manejar. Los piratas informáticos pueden intercambiar bitcoins por tokens de bitcoin en otras cadenas de Ethereum a lo largo de la cadena, y luego hacer un contrato inteligente en la cadena con Biter, de modo que resolvió perfectamente todo. proceso de extorsión, pero este incidente ocurrió en 2014, por lo que solo se puede decir que la suerte fue mala.

Este método es un método emergente para que los piratas informáticos transfieran activos, porque en los últimos años, la mayoría de los intercambios han prestado más atención a la seguridad, por lo que es más difícil robar la moneda digital correspondiente, por lo que en la mayoría de los casos, incluso si los piratas informáticos roban cuentas al retirar monedas , el control de riesgo también se activará, lo que provocará que no se puedan retirar monedas, especialmente en los tres principales intercambios actuales, que son relativamente seguros en sí mismos.

Pero incluso si las monedas no se pueden retirar, los piratas informáticos también pueden usar otros métodos para obtener ganancias. El método más simple y efectivo aquí es el método de extraer la cuenta robada + vender a un precio alto por emboscada o destruir la cuenta robada, y el el hacker se queda corto. El caso más típico es que las cuentas de usuario de Binance fueron robadas. La razón de este incidente es que algunas cuentas grandes de Binance usaron la API para realizar transacciones y el resultado fue robado. Luego, el hacker inmediatamente tomó el control de la cuenta de la cuenta grande, pero debido a que el control de riesgo se activaría si la moneda fuera retirada, el hacker no retiró la moneda, sino que utilizó una gran cuenta de capital para comprar una pequeña moneda desconocida VIA, lo que hizo que VIA explotara en un corto período de tiempo.

Pero antes del tirón, el hacker emboscó a VIA por adelantado y luego usó la cuenta robada para sacar el tirón, de modo que su cuenta pudiera enviarse a un nivel alto, completando así el proceso de arbitraje, el hacker ganó mucho dinero y Pudo vender todo el cuerpo.Retiro.

Por supuesto, esto se debe principalmente al hecho de que los usuarios no guardan las contraseñas de sus cuentas y otra información correctamente, por lo que los piratas informáticos tienen una oportunidad, por lo que esto nos recuerda que debemos mantener bien nuestras cuentas, como el código de verificación de Google, correo electrónico y SMS No menos, pero también preste atención a la seguridad, no use software de fuentes desconocidas y establezca contraseñas lo más seguras posible A menos que sea un usuario profesional, intente no abrir la función de cuenta API.

Con respecto al comportamiento del uso de aplicaciones defi para blanquear monedas sucias, también presentamos un artículo que describía principalmente el comportamiento del blanqueamiento de fondos en esta forma de uniswap. Por supuesto, después de un mes, los piratas informáticos comenzaron a usar uniswap como herramienta. Esto tiempo Los piratas informáticos detrás de kucoin actualmente se están aprovechando de esto.

Después de que el hacker robó una gran cantidad de Ethereum y tokens relacionados, primero planeó transferir las monedas al intercambio, pero descubrió que varios intercambios podían bloquear los fondos y congelar las cuentas relevantes en primer lugar, por lo que el hacker falló en el primer paso. , que es la cooperación entre los intercambios durante mucho tiempo, lo que hace que sea más difícil para los piratas informáticos cobrar.

Al final, los piratas informáticos van a comenzar a intercambiar otros tokens por Ethereum en Uniswap. En la actualidad, hay varios proyectos de tokens que han preparado o han actualizado sus contratos, lo que hace imposible cobrar las monedas en manos de los piratas informáticos, lo que reduce esta vez Cantidad de pérdida, evita que el mercado rompa causando una mala influencia en el mercado.

Sin embargo, todavía hay algunas monedas que no han sido congeladas, y los piratas informáticos aún están intercambiando monedas en uniswap gradualmente, es decir, este método de usar uniswap todavía es útil para los piratas informáticos.

Por supuesto, no se trata solo de uniswap, sino que posiblemente existan riesgos regulatorios impredecibles en muchas aplicaciones de defi. Estos están fuera del alcance de la supervisión y no están sujetos a restricciones legales. Cualquier tipo de intercambio puede ser una herramienta necesaria para los piratas informáticos. Por lo tanto, esto conlleva el riesgo de que los delincuentes utilicen las aplicaciones defi en el futuro, algo que también deben tener en cuenta los futuros reguladores.

Cualquier código puede tener lagunas de seguridad, pero es posible que la mayoría de nosotros no lo sepamos en este momento. Cada incidente de piratería y robo de monedas es en realidad un golpe para la industria de la moneda digital, pero desde la piratería y el robo de monedas hasta el blanqueo. Desde la perspectiva de la historia del desarrollo, de hecho, las medidas de defensa de los intercambios se actualizan constantemente, y los piratas informáticos no se quedan atrás en los métodos de blanqueo.Este es un proceso de competencia mutua.

Esta vez, el intercambio y la parte del proyecto han cooperado completamente, congelando cuentas para congelar cuentas, actualizando contratos para actualizar contratos, veamos un rayo de esperanza, aunque esto puede no ser gran cosa por una gran cantidad de fondos robados, pero En cierta medida, en realidad significa que la industria ha hecho algún progreso. Mientras cooperen, incluso si los piratas informáticos roban monedas en el futuro, pueden recuperar los fondos a través de varios métodos. Esta también es una forma de progreso. del círculo de la moneda.

Tags:

Noticias de Golden Finance Blockchain 6 de octubre Aunque el oro es el objetivo de inversión con la tasa de retorno más alta en la última década, Bitcoin aún supera al oro en 2020. Los datos muestran que.

La minería de Bitcoin es una parte crítica de la seguridad del sistema Bitcoin.

¿Puede el arte blockchain convertirse en un símbolo cultural de la industria del cifrado?A partir del 1 de octubre, habrá un trabajo completamente nuevo: un "registro" enorme y atractivo en la galería Christie's.

A los ojos de muchas personas, lo más destacable de la moneda digital es la descentralización. Por un lado, la descentralización puede proteger la propiedad privada de ser violada.

El desarrollo de varias monedas en la industria de las criptomonedas ha sido desigual, pero la industria de las monedas estables, como parte del ecosistema de las criptomonedas, ha ido ganando impulso. Tether.

La red Filecoin es una red descentralizada, es decir, no hay un soberano para supervisar todo el sistema.

imToken admitirá oficialmente FIL después del lanzamiento de la red principal de Filecoin el 15 de octubre. En la actualidad.