BTC/EUR-2.22%

BTC/EUR-2.22% ETH/EUR-3.26%

ETH/EUR-3.26% LTC/EUR-2.4%

LTC/EUR-2.4% ADA/EUR-3.2%

ADA/EUR-3.2% SOL/EUR-3.14%

SOL/EUR-3.14% XRP/EUR-2.16%

XRP/EUR-2.16%

El precio del token de Axion Network, AXN, se desplomó un 100 % solo unas horas después de su lanzamiento el 2 de noviembre. Esta caída de precios reveló sus vulnerabilidades, y el siguiente es un análisis completo del incidente realizado por el equipo de auditoría de seguridad de CertiK.

Alrededor de las 7:00 p. m., hora de Beijing, el 2 de noviembre de 2020➀, los piratas informáticos lograron acuñar alrededor de 80 000 millones de tokens AXN mediante el uso de la función de desparticipación del contrato de participación de Axion.

Luego, el pirata informático intercambió los tokens AXN por Ethereum en el intercambio Uniswap y repitió el proceso hasta que se agotó el Ether para el par comercial ETH-AXN en Uniswap y el precio del token AXN cayó a 0.

Minutos después del ataque, el equipo de auditoría de seguridad de CertiK fue informado del ataque e inmediatamente inició una investigación.

El equipo de auditoría de seguridad de CertiK cree que lo más probable es que el ataque sea causado por una operación interna que inyecta código malicioso en las dependencias de OpenZeppelin de las que depende el proyecto al implementar el código.

Las funciones de contrato inteligente explotadas maliciosamente no están dentro del alcance de la auditoría de CertiK.

Cuando el código del proyecto Axion y el código dependiente de OpenZeppelin se combinan e implementan, el código malicioso se inyecta en el proyecto implementado junto con el código dependiente de OpenZeppelin.

Los piratas informáticos utilizaron fondos anónimos➂ obtenidos de tornado.cash➁ el día anterior para lanzar el ataque, lo que indica que se trataba de un ataque premeditado.

Puede ser para ahorrar algunos fondos en caso de que el ataque falle.Después de recibir los fondos, la cuenta del pirata informático transfirió inmediatamente 2.1 monedas de éter a través de tornado.cash.

Changpeng Zhao dijo que Binance está considerando volver a ingresar al mercado coreano: según las noticias del 17 de junio, el CEO de Binance, Changpeng Zhao, dijo en la conferencia VivaTech 2022 en Francia que Binance está considerando volver a ingresar al mercado coreano. Se informa que Binance estableció una empresa de Corea del Sur (Binance KR) en julio de 2019, pero se retiró de Corea del Sur en enero de 2021, cuando Corea del Sur introdujo leyes específicas de información financiera y otros proyectos de ley. (Noticias económicas diarias) [2022/6/17 4:33:54]

Como último paso en los preparativos para este ataque, los piratas informáticos compraron aproximadamente 700 000 tokens HEX2T del intercambio Uniswap ➃. Sin embargo, estos fondos no estuvieron involucrados en el ataque al final, sino que fueron lanzados como bombas de humo para cubrir el ataque.

A las 4:00 p. m. hora de Beijing➄, el hacker llama primero a la función de participación con la cantidad 0 y el tiempo de hipoteca continuo de 1 días como parámetros para crear una hipoteca "vacía" en el contrato de hipoteca de Axion Network.

Esto crea una entrada de sesión para el pirata informático con una ID de sesión de 6, una cantidad de 0 y un precio de las acciones de 0.

Anticipando que el ataque sería exitoso, los piratas informáticos preautorizaron AXN ilimitado para el intercambio de Uniswap.

Luego aprobaron el contrato NativeSwap de Axion por la cantidad de fondos que se convertirían en tokens AXN.

El pirata informático llamó a la función de depósito del contrato de NativeSwap aproximadamente a las 5:00 p. .

Luego, volvieron a llamar a la función de depósito antes de ejecutar el ataque, pero esta vez la llamada falló.

LTC supera la marca de $ 180: según los datos de Huobi Global, LTC aumentó a corto plazo y superó la marca de $ 180. Ahora cotiza a $ 180,02, con una caída intradiaria del 11,18 %. El mercado fluctúa mucho, así que por favor hacer un buen trabajo en el control de riesgos. [2021/5/28 22:53:27]

Las transacciones mencionadas anteriormente son solo bombas de humo para que los piratas informáticos cubran el ataque real.

Dado que la transacción realizada por el hacker no modificó el mapeo de sessionDataOf, se puede concluir que se trata de un ataque multidireccional.

Para encontrar las posibles razones del impacto del mapeo de sessionDataOf, el equipo de auditoría de seguridad de CertiK revisó el código fuente del contrato compartido por la parte del proyecto y CertiK en el repositorio de código de GitHub.

Después de una verificación cuidadosa, el equipo no pudo detectar ninguna operación de modificación en él o sus miembros fuera de la función de participación, lo que nos hace dudar si el contrato inteligente del proyecto se implementó correctamente.

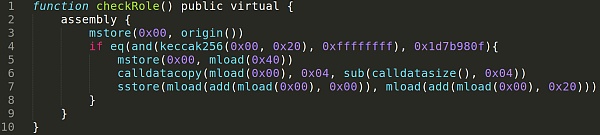

Después de analizar el código fuente del contrato Staking implementado, el equipo de auditoría de seguridad de CertiK encontró una inyección de código en el código fuente implementado del contrato Staking ➆ líneas 665-671, que ocurrió en el contrato inteligente modificado de la biblioteca OpenZeppelin AccessControl.

La función checkRole en el enlace no forma parte de la implementación de OpenZeppelin v3.0.1, que aparece como una dependencia en el repositorio de código de GitHub del proyecto.

En la función checkRole, existen los siguientes módulos de ensamblaje:

Esta función permite que una dirección específica escriba en el contrato arbitrariamente a través de la llamada subyacente según los parámetros pasados. Un módulo de ensamblaje anotado se ve así:

Esta función se agrega cuando se implementa el contrato, porque esta función no existe en la implementación de AccessControl de OpenZeppelin, lo que significa que los miembros de la Red Axion involucrados en la implementación de tokens están en el camino.

El código involucrado en este ataque se agregó intencionalmente antes de que se implementara el contrato.

Este incidente no tiene nada que ver con la auditoría realizada por CertiK, y la persona responsable de este ataque debería ser el personal relevante involucrado en el despliegue del contrato de Axion Network.

Aquí, CertiK también enfatiza particularmente que para garantizar la validez del informe de auditoría y garantizar la seguridad del proyecto, el informe de auditoría debe incluir las direcciones de los contratos inteligentes implementados. El código del contrato señalado por la dirección debe ser el mismo que el código fuente auditado. Por lo tanto, no realice un seguimiento a ciegas sin realizar ninguna verificación de antecedentes solo porque ve que el proyecto está "auditado".

El oráculo de seguridad de CertiK, como herramienta para la detección de seguridad interactiva en tiempo real en la cadena, puede garantizar y verificar de manera efectiva que el contrato inteligente implementado coincida con la versión auditada.

Puede recuperar un conjunto de puntajes de seguridad de la red descentralizada de operadores de seguridad, obtener un código fuente de evaluación de red seguro y confiable, y todos pueden verificar la seguridad del contrato utilizando la máquina Oracle.

Mejorar la seguridad en los ecosistemas basados en blockchain requiere combinar la auditoría tradicional con el análisis de seguridad en cadena. El oráculo de seguridad de CertiK reducirá efectivamente la distancia entre las transacciones en cadena y la detección de seguridad en tiempo real, y se compromete a utilizar métodos descentralizados para resolver las dificultades de seguridad.

Enlace de referencia:

➀https://etherscan.io/tx/0xc2a4a11312384fb34ebd70ea4ae991848049a2688a67bbb2ea1924073ed089b4

➁https://tornado.cash/

➂https://etherscan.io/tx/0x86f5bd9008f376c2ae1e6909a5c05e2db1609f595af42cbde09cd39025d9f563/avanzado

➃https://etherscan.io/tx/0x6b34b75aa924a2f44d6fb2a23624bf5705074cbc748106c32c90fb32c0ab4d14

➄https://etherscan.io/tx/0x5e5e09cb5ccad29f1e661f82fa85ed172c3b66c4b4922385e1e2192dc770e878

➅https://etherscan.io/tx/0xf2f74137d3215b956e194825354c693450a82854118a77b9318d9fdefcfbf875

➆https://etherscan.io/address/0xcd5f8dcae34f889e3d9f93f0d281c2d920c46a3e

➇https://github.com/OpenZeppelin/openzeppelin-contracts/blob/v3.0.1/contracts/access/AccessControl.so

Tags:

Ayer, el precio de Bitcoin cayó por debajo de 13 200 USD desde más de 13 800 USD y luego se recuperó a alrededor de 13 600 USD Se producen cambios y el control de riesgos es la principal prioridad de las operaciones a.

Quizás a diferencia de lo que la mayoría de la gente supone, el crecimiento más rápido en el valor de mercado del campo de la moneda digital en 2020 no se debe a Bitcoin comprado por los usuarios de Cash App.

Los ejecutivos del gigante de pagos globales PayPal revelaron más detalles de su agresivo impulso de 2021 en el espacio criptográfico durante la llamada de ganancias del tercer trimestre de 2020 de la compañía.

El precio del token de Axion Network, AXN, se desplomó un 100 % solo unas horas después de su lanzamiento el 2 de noviembre. Esta caída de precios reveló sus vulnerabilidades.

Recientemente, algunos medios descubrieron que DBS Bank, el banco comercial más grande de Singapur.

En la etapa actual, muchos proyectos DeFi tienen claves de administración, por lo que algunos proyectos DeFi no están completamente descentralizados y existe el riesgo de centralización. Recientemente.

Recientemente, hemos prestado atención a muchos eventos en el círculo monetario y también hemos recibido muchas consultas del país y del extranjero. Parece que todos están un poco desconcertados por el reciente aument.